Stell dir vor, du könntest von überall auf der Welt auf dein Büronetzwerk zugreifen, als säßest du direkt davor. Genau das ermöglicht der Remote Access Service (RAS) – eine Technologie, die gerade für Einsteiger in der Netzwerktechnik oft wie ein Buch mit sieben Siegeln erscheint. Aber keine Sorge, es ist weniger kompliziert, als es klingt!

RAS kann dir die Freiheit geben, flexibel zu arbeiten, doch diese Freiheit kommt nicht ohne Herausforderungen. Sicherheitsbedenken, komplexe Setups und die Auswahl der richtigen Software sind nur einige der Stolpersteine, die du auf dem Weg begegnen wirst. Aber was, wenn es einen einfachen Weg gäbe, all diese Hürden zu meistern?

In diesem Leitfaden brechen wir die Grundlagen des Remote Access Service herunter und zeigen dir, wie du die Technologie effektiv einsetzen kannst, um deinem Alltag als Netzwerktechnik-Einsteiger mehr Flexibilität und Effizienz zu verleihen. Lass uns diese Reise gemeinsam beginnen und entdecken, wie du dein Netzwerk von überall aus sicher steuern kannst!

Was ist Remote Access Service (RAS)?

Remote Access Service, kurz RAS, ermöglicht es Dir, von einem anderen Standort aus auf ein Netzwerk oder einen Computer zuzugreifen. Stell Dir vor, Du könntest von zu Hause aus auf alle Dateien und Anwendungen Deines Bürocomputers zugreifen, als säßest Du direkt davor. Genau das macht RAS möglich.

RAS ist besonders nützlich, wenn Teams verteilt arbeiten. Angenommen, Du musst dringend eine Datei bearbeiten, die auf dem Firmenserver liegt, aber Du bist auf Geschäftsreise. Mit RAS kannst Du dich einfach und sicher einloggen und arbeiten, als wärst Du im Büro. Es spielt also keine Rolle, wo Du gerade bist; solange Du eine Internetverbindung hast, kannst Du auf Deine Arbeitsressourcen zugreifen.

Die Sicherheit ist dabei ein wichtiges Thema. RAS-Systeme verwenden oft verschlüsselte Verbindungen, das heißt, die Daten, die zwischen Deinem Computer und dem Netzwerk übertragen werden, sind geschützt. Dies verhindert, dass Unbefugte Zugriff auf sensible Informationen erhalten.

Ein weiterer Vorteil von RAS ist seine Flexibilität. Du kannst verschiedene Geräte wie Laptops, Tablets oder sogar Smartphones verwenden, um auf Dein Netzwerk zuzugreifen. Dies gibt Dir die Freiheit, das Gerät zu wählen, das am besten zu Deiner aktuellen Situation passt.

Zusammengefasst ermöglicht Dir RAS, effektiv von jedem Ort mit Internetzugang zu arbeiten, schützt Deine Daten mit fortschrittlichen Sicherheitstechnologien und bietet Dir die Flexibilität, mit verschiedenen Geräten auf Deine Arbeitsumgebung zuzugreifen. Es ist ein unverzichtbares Werkzeug in unserer zunehmend vernetzten und mobilen Welt.

Komponenten von RAS: Server und Clients

Die Welt von Remote Access Service (RAS) besteht hauptsächlich aus zwei Komponenten: Server und Clients. Ich erkläre Dir, was das genau bedeutet und wie diese zusammenarbeiten, damit Du von überall aus Zugriff auf Netzwerke hast.

Zuerst zum Server: Dies ist der leistungsstarke Computer in Deinem Netzwerk, der die Brücke zu den Ressourcen bildet, die Du fernsteuern möchtest. Du kannst ihn Dir wie eine große Datenzentrale vorstellen, die alle wichtigen Programme und Dateien speichert. Der RAS-Server ist speziell dafür konfiguriert, Anfragen von außerhalb anzunehmen und zu verarbeiten. Er sorgt auch für die Sicherheit der Verbindungen, indem er sicherstellt, dass nur autorisierte Nutzer Zugriff erhalten.

Nun zu den Clients: Das sind die Geräte, die Du und ich verwenden, um auf den Server zuzugreifen. Ein Client kann ein Laptop, ein Tablet oder sogar ein Smartphone sein. Wenn Du von zu Hause aus arbeitest und auf die Dateien im Büro zugreifen möchtest, ist Dein Gerät der Client. Du startest eine Verbindungsanfrage, die über das Internet an den RAS-Server gesendet wird.

Für diese Verbindung zwischen Client und Server werden spezielle Softwareprogramme genutzt. Auf dem Client installierst Du eine Software, die eine sichere Verbindung zum Server aufbauen kann. Der Server hat seinerseits Software, die diese Anfragen empfängt, überprüft und dann Zugriff auf das Netzwerk gewährt.

Die Schönheit von RAS liegt in dieser Zusammenarbeit. Der Server hält die Zügel fest in der Hand und verwaltet den Zugang, während die Clients flexibel bleiben und von überall aus arbeiten können. Diese Kombination aus Serverstärke und Clientflexibilität macht es möglich, dass Du effizient und sicher von jedem Ort der Welt aus arbeiten kannst. Es ist wirklich faszinierend, wie diese Technologie die Barrieren von Raum und Zeit überwindet.

Sicherheit durch AAA

Wenn wir über die Sicherheit in einem Remote Access Service (RAS) sprechen, ist das AAA-Protokoll unverzichtbar. AAA steht für Authentifizierung, Autorisierung und Accounting. Diese drei Aspekte bilden das Sicherheitsfundament, das sicherstellt, dass nur die richtigen Personen Zugang zu den Netzwerkressourcen erhalten und ihre Aktivitäten nachvollziehbar bleiben.

Authentifizierung ist der erste Schritt und wahrscheinlich der, den Du am besten kennst. Hierbei wird überprüft, ob Du wirklich derjenige bist, der Du vorgibst zu sein. Dies geschieht normalerweise durch Eingabe eines Passworts, einer PIN oder durch biometrische Daten wie Fingerabdrücke. Es ist wie ein Türsteher, der sicherstellt, dass nur Gäste mit Einladung hereinkommen.

Autorisierung tritt in Kraft, nachdem Deine Identität bestätigt wurde. Jetzt wird entschieden, auf welche Daten und Ressourcen Du zugreifen darfst. Nicht jeder muss überall Zutritt haben, oder? Genau wie in einem Unternehmen, wo nicht jeder Mitarbeiter in jeden Raum darf, regelt die Autorisierung, welche Teile des Netzwerks für Dich zugänglich sind.

Accounting ist der letzte, aber ein sehr wichtiger Teil. Hier werden alle Deine Aktivitäten im Netzwerk aufgezeichnet. Dies ist entscheidend für die Netzwerksicherheit, weil es ermöglicht, im Nachhinein zu überprüfen, wer was gemacht hat. Falls also etwas schiefgeht, kann zurückverfolgt werden, wer dafür verantwortlich sein könnte. Es ist wie eine Überwachungskamera, die alles aufzeichnet, was im Netzwerk passiert.

Diese drei A’s des AAA-Protokolls arbeiten Hand in Hand, um ein sicheres und effizientes Arbeiten im Netzwerk zu gewährleisten. Sie sorgen dafür, dass Du von überall sicher arbeiten kannst, ohne dass die Gefahr besteht, dass unbefugte Personen Zugang erhalten. So bleibt das Netzwerk geschützt und die Integrität und Vertraulichkeit Deiner Daten gewahrt.

- Stoppen Sie gängige Online-Bedrohungen. Scannen Sie neue Downloads auf Schadsoftware und Viren, vermeiden Sie gefährliche Links und blockieren Sie aufdringliche Werbung. Dies ist eine…

- Secure your connection. Ändern Sie Ihre IP-Adresse, um sicherer in jedem Netzwerk zu arbeiten, zu surfen und zu spielen – einschließlich in Cafés, im Remote-Büro oder einfach in Ihrem…

Stand: 14.03.2026 / * = Affiliate Links / Bilder von der Amazon Product Advertising API

Sicherheitsmaßnahmen für RAS

Im Bereich der Remote Access Services (RAS) spielt Sicherheit eine zentrale Rolle. Es gibt verschiedene Maßnahmen, die helfen, das Netzwerk und die Daten vor unbefugtem Zugriff zu schützen. Ich möchte Dir einige wichtige Sicherheitsmaßnahmen vorstellen, die in der Praxis angewendet werden, um die Integrität und Vertraulichkeit von Daten in einem RAS-Umfeld zu gewährleisten.

Ein wichtiger Schritt ist die Verschlüsselung. Wenn Daten zwischen Deinem Gerät und dem Netzwerk übertragen werden, sollten sie immer verschlüsselt sein. Dies verhindert, dass jemand, der die Daten abfängt, sie auch tatsächlich lesen kann. Es ist wie das Senden einer Nachricht in einer geheimen Sprache, die nur der Sender und der Empfänger verstehen.

Firewalls sind ebenfalls entscheidend. Sie fungieren als Barrieren zwischen dem sicheren internen Netzwerk und dem unsicheren Internet. Firewalls überprüfen den ein- und ausgehenden Datenverkehr und blockieren verdächtige Aktivitäten. Sie sind wie Türwächter, die überprüfen, wer rein und raus darf.

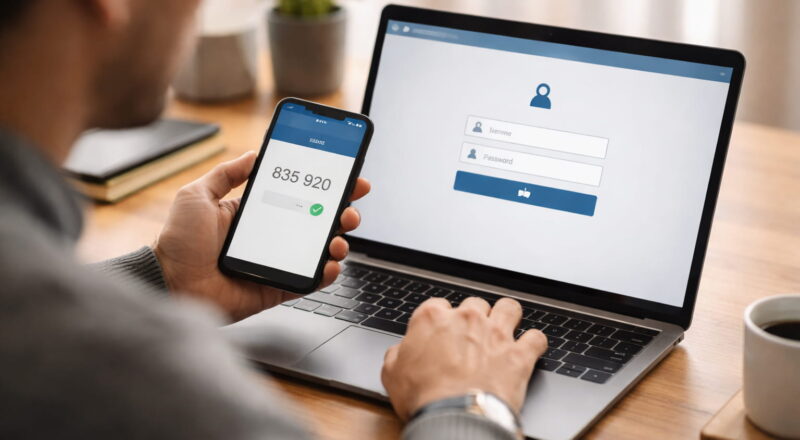

Zwei-Faktor-Authentifizierung (2FA) bietet eine zusätzliche Sicherheitsebene. Selbst wenn jemand Dein Passwort kennt, benötigt er noch einen zweiten Code oder ein physisches Gerät, das nur Du besitzt, um Zugang zu erhalten. Es ist, als würdest Du zwei Schlösser an Deiner Tür haben, statt nur einem.

Ein weiteres wichtiges Tool sind VPN-Verbindungen. Ein Virtual Private Network (VPN) erstellt einen sicheren Kanal für Deine Internetverbindung, selbst wenn Du ein öffentliches WLAN verwendest. So bleiben Deine Aktivitäten privat und geschützt vor neugierigen Blicken.

Letztlich sollten auch regelmäßige Sicherheitsüberprüfungen durchgeführt werden. Netzwerke und Systeme müssen ständig auf Schwachstellen überprüft werden, um sicherzustellen, dass alle Sicherheitsmaßnahmen auf dem neuesten Stand sind.

Diese Maßnahmen zusammen schaffen ein robustes Sicherheitsnetz, das es Dir ermöglicht, sicher und effizient von überall zu arbeiten. Sie sind essenziell, um das Vertrauen in die Technologie zu stärken und eine sichere Arbeitsumgebung zu gewährleisten.

Netzwerkkonfiguration und -management

Wenn Du mit Remote Access Services (RAS) arbeitest, ist die Netzwerkkonfiguration und das -management entscheidend, um alles reibungslos am Laufen zu halten. Es geht darum, wie das Netzwerk eingerichtet ist und wie es verwaltet wird, damit es sicher und effizient funktioniert.

Zunächst muss das Netzwerk richtig konfiguriert sein. Das bedeutet, dass die Netzwerkadressen, Routen und Zugriffspunkte sorgfältig eingerichtet werden müssen. Stelle sicher, dass die IP-Adressen korrekt zugewiesen sind und dass die Routen, die Datenpakete nehmen, optimiert sind, um Verzögerungen zu minimieren. Dies ist wie das Anlegen eines gut durchdachten Straßensystems in einer Stadt, um Staus zu vermeiden.

Die Verwaltung des Netzwerks ist ebenso wichtig. Hier kommt das Netzwerkmanagement ins Spiel. Dies beinhaltet die Überwachung des Netzwerks, um sicherzustellen, dass alles reibungslos funktioniert. Netzwerkmanagement-Tools helfen Dir, den Verkehr zu überwachen, Leistungsengpässe zu identifizieren und Probleme zu diagnostizieren, bevor sie ernsthafte Auswirkungen haben. Es ist, als hättest Du eine Überwachungskamera, die den Verkehr in der Stadt überwacht, um Probleme schnell zu erkennen und zu beheben.

Ein weiterer wesentlicher Aspekt ist die Sicherstellung der Netzwerksicherheit. Dies beinhaltet die Einrichtung von Sicherheitsprotokollen wie Firewalls und Verschlüsselung, um das Netzwerk vor unerwünschten Eingriffen zu schützen. Du musst auch sicherstellen, dass alle Sicherheitsupdates und Patches rechtzeitig angewendet werden, um Sicherheitslücken zu schließen.

Zusammenfassend lässt sich sagen, dass eine gute Netzwerkkonfiguration und ein effektives Netzwerkmanagement entscheidend sind, um einen reibungslosen und sicheren Betrieb in einem RAS-Umfeld zu gewährleisten. Es ist wie das Führen eines gut geölten Maschinenbetriebs, bei dem alles auf Effizienz und Sicherheit ausgelegt ist.

Leistung und Kompatibilität

Beim Einsatz von Remote Access Services (RAS) sind zwei Faktoren besonders wichtig: Leistung und Kompatibilität. Diese Elemente entscheiden darüber, wie gut und reibungslos Deine Verbindung zu einem Netzwerk funktioniert und wie effektiv Du mit unterschiedlichen Geräten und Systemen arbeiten kannst.

Die Leistung eines RAS wird maßgeblich durch die Geschwindigkeit und Zuverlässigkeit der Netzwerkverbindung bestimmt. Eine hohe Bandbreite und eine geringe Latenz sind entscheidend, damit Aufgaben schnell und ohne Verzögerung erledigt werden können. Dies ist besonders wichtig, wenn Du große Dateien herunterlädst oder in Echtzeit mit anderen zusammenarbeitest. Denke dabei an das Streaming eines Videos in hoher Qualität: Je besser die Leistung Deiner Verbindung, desto weniger Pufferung und bessere Wiedergabequalität erlebst Du.

Kompatibilität ist ebenfalls ein Schlüsselbegriff. Dein RAS sollte mit verschiedenen Betriebssystemen und Geräten funktionieren können. Es spielt eine große Rolle, ob Du einen Windows-PC, ein MacBook oder ein Android-Tablet verwendest. Die Fähigkeit, nahtlos mit verschiedenen Technologien zu arbeiten, ohne zusätzliche Software oder Anpassungen zu benötigen, macht einen großen Unterschied. Stell Dir vor, Du könntest Dein Smartphone verwenden, um auf das gleiche System zuzugreifen wie Dein Laptop, ohne dass zusätzliche Einstellungen nötig sind.

Um diese Ziele zu erreichen, ist es wichtig, dass das Netzwerk und die eingesetzte RAS-Software regelmäßig gewartet und aktualisiert werden. Dies hilft nicht nur, die Leistung zu verbessern, sondern auch die Kompatibilität mit neuen Geräten und Softwareversionen sicherzustellen. Es ist, als würdest Du sicherstellen, dass Dein Auto regelmäßig gewartet wird, damit es unter verschiedenen Bedingungen gut funktioniert.

Insgesamt tragen sowohl die Leistung als auch die Kompatibilität dazu bei, dass Du eine produktive und benutzerfreundliche Erfahrung mit Remote Access Services hast. Sie sind entscheidend dafür, dass Du effizient und problemlos von überall arbeiten kannst.