CHAP, das Challenge Handshake Authentication Protocol, ist ein unverzichtbares Werkzeug in der Welt der Netzwerksicherheit. Wenn du dich fragst, wie Netzwerke sicherstellen, dass nur autorisierte Benutzer Zugang erhalten, dann bist du hier genau richtig. CHAP spielt eine Schlüsselrolle dabei, indem es eine sichere Methode zur Authentifizierung bietet.

Stell dir vor, du möchtest sicherstellen, dass nur du und niemand anderes auf dein Heimnetzwerk zugreifen kann. Genau hier kommt das Challenge Handshake Authentication Protocol ins Spiel. Es schützt nicht nur deine Daten, sondern sorgt auch dafür, dass deine Verbindung sicher bleibt.

In diesem Artikel erfährst du alles, was du über CHAP wissen musst – von den Grundlagen bis hin zu den Sicherheitsaspekten und Varianten. Lass uns gemeinsam in die spannende Welt der Netzwerksicherheit eintauchen und entdecken, wie das Challenge Handshake Authentication Protocol funktioniert und warum es so wichtig ist.

Was ist CHAP?

CHAP steht für Challenge Handshake Authentication Protocol. Es handelt sich um ein Authentifizierungsprotokoll, das ursprünglich für das Point-to-Point Protocol (PPP) entwickelt wurde. PPP wird häufig verwendet, um eine direkte Verbindung zwischen zwei Netzwerkgeräten herzustellen, zum Beispiel zwischen deinem Computer und deinem Internetanbieter (ISP).

Das Challenge Handshake Authentication Protocol sorgt dafür, dass nur autorisierte Benutzer Zugang zu einem Netzwerk erhalten.

Wie funktioniert das Challenge Handshake Authentication Protocol?

CHAP verwendet einen sogenannten Drei-Wege-Handshake, um die Identität eines Benutzers zu überprüfen. Hier ist eine einfache Erklärung des Prozesses:

- Challenge: Sobald die Verbindung hergestellt ist, sendet der Server eine zufällige Zeichenfolge, die „Challenge“, an den Client.

- Response: Der Client kombiniert diese Challenge mit einem geheimen Schlüssel (meistens das Passwort) und erstellt daraus einen Hash-Wert. Dieser Hash-Wert wird dann an den Server zurückgesendet.

- Verification: Der Server berechnet ebenfalls einen Hash-Wert aus der Challenge und dem bei ihm gespeicherten Passwort. Stimmen die beiden Hash-Werte überein, ist die Authentifizierung erfolgreich und der Benutzer erhält Zugang zum Netzwerk.

Warum ist CHAP sicherer als PAP?

Im Gegensatz zum Password Authentication Protocol (PAP) sendet CHAP das Passwort nie in Klartext über das Netzwerk. Stattdessen wird nur der Hash-Wert übertragen, was das Risiko eines Abfangens des Passworts erheblich reduziert.

Zudem führt das Challenge Handshake Authentication Protocol periodische Überprüfungen während einer Sitzung durch, um sicherzustellen, dass die Verbindung weiterhin sicher ist.

Diese wiederholten Authentifizierungen machen Replay-Angriffe nahezu unmöglich.

Sicherheitsaspekte von CHAP

Obwohl CHAP sicherer als PAP ist, gibt es dennoch einige Sicherheitsrisiken:

- Man-in-the-Middle-Angriffe: Ein Angreifer könnte sich zwischen den Client und den Server schalten und die Kommunikation abfangen. Dies ist jedoch nur möglich, wenn der Angreifer sowohl PAP als auch CHAP gleichzeitig manipulieren kann.

- Speicherung von Passwörtern: Da der Server das Passwort im Klartext speichern muss, um den Hash-Wert berechnen zu können, besteht das Risiko, dass ein Angreifer bei einem Datenbankeinbruch Zugang zu diesen Passwörtern erhält.

Varianten von CHAP

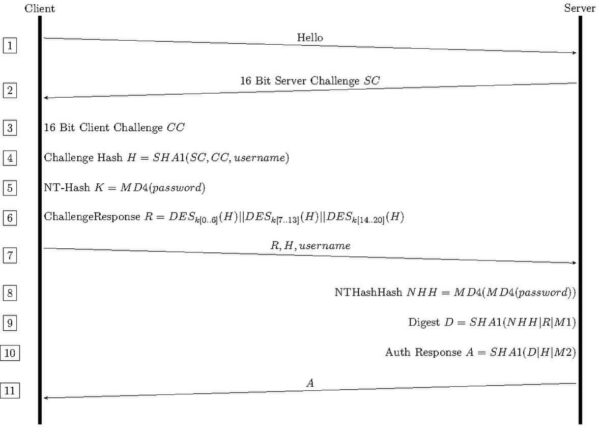

Neben dem klassischen CHAP gibt es auch Varianten wie MS-CHAP (Microsoft CHAP), die speziell für Windows-Umgebungen entwickelt wurden. MS-CHAP verwendet andere Hash-Algorithmen und bietet zusätzliche Sicherheitsfunktionen.

CHAP im Vergleich: Sicherheit und Alternativen

Wenn es um Netzwerksicherheit geht, ist CHAP nicht das einzige Authentifizierungsprotokoll. Um die Vorteile des Challenge Handshake Authentication Protocol besser zu verstehen, lohnt sich ein Blick auf die Alternativen.

Das Password Authentication Protocol (PAP) ist ein einfaches, aber unsicheres Protokoll. Bei PAP werden Benutzername und Passwort im Klartext übertragen. Das macht es anfällig für Abhören und Datendiebstahl. CHAP hingegen überträgt nie das vollständige Passwort, sondern nur einen Hash-Wert. Das erhöht die Sicherheit deutlich.

MS-CHAP, entwickelt von Microsoft, ist eine Erweiterung von CHAP. Es bietet zusätzliche Funktionen wie gegenseitige Authentifizierung und stärkere Verschlüsselung. MS-CHAPv2, die neueste Version, gilt als noch sicherer. Es verwendet modernere Verschlüsselungsalgorithmen und bietet Schutz gegen Wörterbuch-Angriffe.

Trotz seiner Vorteile hat auch CHAP Schwachstellen. Es schützt zwar vor Abhören, aber nicht vor Man-in-the-Middle-Angriffen. Moderne Protokolle wie EAP (Extensible Authentication Protocol) bieten hier besseren Schutz. EAP ist flexibler und kann verschiedene Authentifizierungsmethoden nutzen.

Zusammengefasst: Das Challenge Handshake Authentication Protocol ist sicherer als PAP, aber weniger fortschrittlich als MS-CHAP oder EAP. Es bietet einen guten Kompromiss zwischen Sicherheit und Einfachheit. Die Wahl des richtigen Protokolls hängt von deinen spezifischen Sicherheitsanforderungen ab.

CHAP in der Praxis: Anwendungsbeispiele und Einsatzgebiete

CHAP ist nicht nur Theorie, sondern findet in vielen alltäglichen Netzwerkanwendungen Verwendung. Lass uns einen Blick auf die wichtigsten Einsatzgebiete werfen.

Einer der häufigsten Anwendungsfälle für CHAP ist die Einwahl ins Internet über PPP-Verbindungen. Wenn du dich mit einem Modem oder DSL-Router ins Internet einwählst, kommt oft CHAP zum Einsatz. Es stellt sicher, dass nur du – und nicht ein unbefugter Dritter – die Verbindung nutzen kannst.

Auch in Virtual Private Networks (VPNs) spielt CHAP eine wichtige Rolle. VPNs werden häufig genutzt, um von zu Hause aus sicher auf das Firmennetzwerk zuzugreifen. CHAP sorgt hier für eine sichere Authentifizierung der Benutzer, bevor sie Zugang zum geschützten Netzwerk erhalten.

In Wireless LANs (WLANs) wird CHAP ebenfalls eingesetzt, oft in Kombination mit dem Extensible Authentication Protocol (EAP). Diese Kombination, bekannt als EAP-CHAP, bietet eine sichere Methode zur Authentifizierung von Benutzern in drahtlosen Netzwerken.

Auch in der Mobilfunktechnik findest du CHAP. Bei der Authentifizierung von Mobilgeräten in 3G- und 4G-Netzwerken kommt eine Variante von CHAP zum Einsatz, um sicherzustellen, dass nur berechtigte Geräte das Netzwerk nutzen können.

Schließlich wird CHAP auch in vielen Unternehmensumgebungen verwendet, um den Zugang zu internen Ressourcen zu kontrollieren. Ob beim Remote-Zugriff auf Server oder bei der Anmeldung an Netzwerkdiensten – CHAP hilft, die Identität der Benutzer zu verifizieren.

Diese Beispiele zeigen, wie vielseitig CHAP eingesetzt wird. Von deiner Internetverbindung zu Hause bis hin zu komplexen Unternehmensnetzwerken – CHAP spielt eine wichtige Rolle dabei, unsere digitalen Verbindungen sicher zu gestalten.

Fazit

CHAP ist ein robustes und weit verbreitetes Authentifizierungsprotokoll, das in vielen Netzwerken verwendet wird, um die Sicherheit zu erhöhen. Es bietet eine bessere Sicherheit als PAP, indem es Passwörter nicht in Klartext überträgt und regelmäßige Überprüfungen während einer Sitzung durchführt.

Dennoch sollte man sich der bestehenden Sicherheitsrisiken bewusst sein und gegebenenfalls zusätzliche Schutzmaßnahmen ergreifen.

Ich hoffe, dieser Artikel hat dir einen guten Überblick über CHAP gegeben. Wenn du weitere Fragen hast, zögere nicht, sie in den Kommentaren zu stellen. Bleib sicher und viel Spaß beim Netzwerken!