Bist du bereit, in die geheimnisvolle Welt des Internets einzutauchen und die Technologie zu entdecken, die für viele Menschen das Tor zu einer neuen Ebene der Privatsphäre und Sicherheit darstellt? „Tor“, kurz für „The Onion Router“, ist ein faszinierendes Werkzeug, das wie ein unsichtbarer Umhang wirkt und dich nahezu unsichtbar durch das weite Netz surfen lässt. Stell dir vor, du könntest durch eine Stadt spazieren, ohne dass Kameras, Plakate oder Passanten erkennen, wer du bist. Genau das ermöglicht Tor im virtuellen Raum.

In diesem Artikel gehen wir gemeinsam auf eine verständliche und spannende Reise durch die Gänge des „Zwiebel-Routers“. Wir werden entdecken, was Tor ist, wie es funktioniert und warum es für viele Menschen wichtiger ist als je zuvor. Ob du ein Schüler bist, der nach Antworten für ein Schulprojekt sucht, oder einfach nur neugierig bist, wie du deine Online-Spuren verwischen kannst – hier findest du alle wichtigen Informationen, verpackt in klare und leicht verständliche Sprache.

Wir werden auch die Vor- und Nachteile von Tor besprechen und beleuchten, wie es die Art und Weise verändert hat, wie Menschen im Internet interagieren. Ist Tor der digitale Superheld unserer Zeit oder gibt es auch dunkle Seiten zu dieser Technologie? Bleib dran, denn dieser Artikel wird alle deine Fragen beleuchten und dir zeigen, dass Wissenschaft und Technologie nicht nur enorm wichtig, sondern auch unglaublich aufregend sein können.

Bist du bereit, die Geheimnisse von Tor zu lüften? Dann lass uns gemeinsam den ersten Schritt in diese verborgene Welt setzen!

Was ist Tor?

Stell dir vor, du schickst einen geheimen Brief und möchtest nicht, dass jemand außer der Empfänger seinen Inhalt oder sogar nur den Absender kennt. Genau das macht Tor für dich im Internet. Es ist ein Netzwerk aus vielen Computern weltweit, die deine Online-Anfragen – zum Beispiel wenn du eine Webseite besuchst – über mehrere Stationen umleiten. Dadurch wird es extrem schwierig, deine digitalen Spuren zurückzuverfolgen.

Tor verschleiert deine Identität, indem es deine Internetverbindung durch sogenannte „Nodes“ leitet. Das sind Knotenpunkte, die deine Anfrage auf einem umständlichen Weg zum Ziel bringen, ähnlich wie ein Labyrinth. Deine Anfrage wird dabei mehrmals „verpackt“ – daher kommt der Name „Zwiebel-Router“ (The Onion Router), weil es viele Schichten hat, wie eine Zwiebel.

Jeder Node entfernt nur die äußerste Schicht der Verschlüsselung und kennt nur den vorherigen und den nächsten Knoten in der Kette, nicht jedoch den Ursprung oder das endgültige Ziel deiner Daten. Das garantiert, dass niemand den Gesamtweg nachvollziehen kann. Erst der letzte Knoten im Netzwerk, der sogenannte „Exit-Node“, entschlüsselt deine Daten vollständig und leitet sie zur gewünschten Website weiter.

Tor dient also hauptsächlich dem Schutz deiner Privatsphäre und Anonymität im Internet. Es wird von Journalisten, Whistleblowern und Menschen in Ländern mit eingeschränkter Meinungsfreiheit genutzt, um sensibel zu kommunizieren und Informationen zu beschaffen. Doch auch für den Alltagsgebrauch bietet Tor eine wertvolle Möglichkeit, sich gegen Online-Überwachung und Datensammlungen zu schützen.

Es ist wichtig zu verstehen, dass Tor zwar ein starkes Tool für Anonymität ist, es aber nicht unfehlbar macht. Sicherheitsexperten raten daher, Tor zusammen mit anderen Schutzmaßnahmen zu verwenden, um deine Online-Sicherheit zu maximieren.

Warum sollte ich Tor verwenden?

Sicherheit im Internet ist wie ein guter Rucksack für eine Wanderung – du merkst erst, wie wichtig er ist, wenn du ihn brauchst. Tor ist dein digitaler Rucksack, der deine Online-Identität schützt. Es schafft eine sichere Umgebung, in der du frei surfen kannst, ohne dir Sorgen um die Überwachung deiner Aktivitäten zu machen. Vor allem wenn du viel Wert auf deine Privatsphäre legst, ist Tor ein Muss.

In einer Welt, in der Unternehmen und Regierungen ständig Daten sammeln, gibt dir Tor die Kontrolle zurück. Es verhindert, dass Werbetreibende jeden deiner Klicks verfolgen und personalisierte Profile von dir erstellen. Du entscheidest, was du teilen möchtest und was privat bleiben soll. Tor ist auch ein wichtiger Verbündeter für Menschen, die in Ländern mit starken Internetrestriktionen und Zensur leben, da es ihnen Zugang zu blockierten Seiten und Ressourcen bietet.

Denk auch an deine Sicherheit, wenn du dich in öffentlichen WLAN-Netzen befindest – hier können Hacker versuchen, deine Daten zu stehlen. Mit Tor ist dein Verkehr verschlüsselt, was es viel schwieriger macht, dass jemand deine Informationen abfängt. Es ist, als würdest du deine Online-Post mit einem starken Schloss sichern.

Aber Vorsicht: Tor schützt zwar deine Identität, aber nicht unbedingt die Daten, die du verschickst. Für vollständige Sicherheit solltest du zusätzlich sichere Passwörter verwenden und darauf achten, was du herunterlädst und teilst. Tor ist ein starkes Werkzeug in deinem Sicherheitsarsenal – es leistet hervorragende Arbeit, um dich unsichtbar zu machen, aber es sollte nicht das einzige Werkzeug sein, auf das du dich verlässt.

Wie benutze ich Tor?

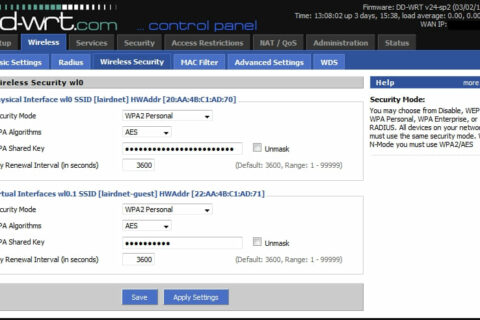

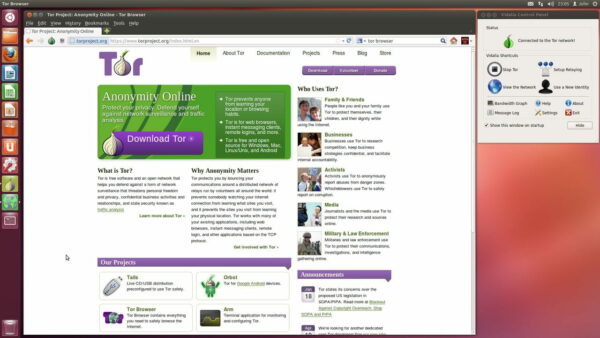

Tor zu nutzen ist eigentlich ganz einfach. Der erste Schritt ist der Download des Tor Browsers, den du kostenlos von der offiziellen Tor Project Website herunterladen kannst. Dieser Browser ist speziell für das Surfen im Tor-Netzwerk konzipiert und schützt deine Anonymität, indem er deine Internetverbindung durch das Tor-Netzwerk leitet.

Sobald du den Browser installiert hast, öffnest du ihn ähnlich wie jeden anderen Browser. Der große Unterschied besteht darin, dass der Tor Browser beim Start versucht, eine Verbindung mit dem Tor-Netzwerk herzustellen. Hierbei könnte es etwas länger dauern, bis die Verbindung steht, denn deine Anfrage nimmt ja einen verschlüsselten Umweg.

Jetzt kannst du im Internet surfen, so wie du es gewohnt bist, nur dass du über Tor geschützt bist. Behalte jedoch im Kopf, dass das Herunterladen von Dateien, das Aktivieren von Browser-Plugins oder eine Anmeldung mit deinen echten Namen die Anonymität gefährden kann. Deshalb solltest du, wenn du den maximalen Schutz haben möchtest, keine persönlichen Informationen preisgeben und auch vorsichtig sein mit dem, was du herunterlädst.

Wenn du eine weitere Ebene an Anonymität hinzufügen möchtest, kannst du auch das Tor-Netzwerk nutzen, um versteckte Dienste, sogenannte „Hidden Services“, zu erreichen. Diese besitzen eine „.onion“-Adresse und sind nur über das Tor-Netzwerk zugänglich. Es sind sichere Räume, in denen du beispielsweise Nachrichten austauschen oder Informationen aufsuchen kannst, ohne Spuren zu hinterlassen.

Abschließend ist es wichtig zu beachten, dass das Surfen im Tor-Netzwerk langsamer sein kann als das normale Internet. Das liegt daran, dass deine Daten auf ihrem verschlüsselten Weg verschiedene Stationen durchqueren. Geduld ist also gefragt, aber deine Privatsphäre und Anonymität sind diesen zusätzlichen Aufwand zweifellos wert.

Die Funktionsweise von Tor

Tor sorgt durch ein Netzwerk von Servern – die Nodes oder Knotenpunkte – für deine Anonymität im Internet. Stell dir das Tor-Netzwerk wie einen U-Bahn-Plan mit vielen verschiedenen Linien und Stationen vor. Während deine Daten durch das Netzwerk reisen, nehmen sie einen zufälligen Pfad über verschiedene Linien und Stationen – die Nodes.

Deine Verbindung wird zunächst zu einem Eingangs-Node geleitet, welcher als deine Eintrittspforte zum Tor-Netzwerk dient. Dieser Node kennt deine IP-Adresse, jedoch nicht dein endgültiges Ziel im Internet. Danach springt deine Anfrage über einen oder mehrere Zwischen-Nodes, wobei jeder Knotenpunkt nur den vorhergehenden und den nächsten kennt. Auf dieser Strecke wird deine Anfrage mehrfach verschlüsselt und wieder entschlüsselt, damit kein einzelner Node die gesamte Route kennt.

Am Ende erreicht deine Anfrage den Ausgangs-Node, auch Exit-Node genannt. Dieser Knoten entschlüsselt die finale Verschlüsselungsschicht und sendet deine Daten an die gewünschte Website. Hierbei weiß der Exit-Node nicht, wer die Anfrage ursprünglich gestellt hat, da er nur mit dem unmittelbar vorherigen Node kommuniziert hat.

Es ist diese Kette von Knotenpunkten, die die Rückverfolgung zu dir enorm schwer macht. Doch nicht nur das, die Wege, die deine Daten im Tor-Netzwerk nehmen, ändern sich jedes Mal, wenn du eine neue Anfrage startest. Das erhöht die Sicherheit zusätzlich, da es ein Muster deines Surfverhaltens fast unmöglich zu erkennen macht.

Die gesamte Funktionsweise ist darauf ausgerichtet, deine Spuren zu verbergen und dich vor Beobachtung zu schützen. So kannst du sicher und anonym im Internet unterwegs sein, ohne dass deine Aktivitäten einfach zurückverfolgt werden können. Tor ist wie ein gut durchdachtes Spiel mit vielen Verstecken und Ebenen, die dafür sorgen, dass deine Online-Präsenz verborgen bleibt.

Die Vor- und Nachteile von Tor

Tor bietet dir einen starken Schutz deiner Privatsphäre, hat aber auch seine Grenzen. Zu den klaren Vorteilen gehört die Anonymität: Niemand kann leicht herausfinden, wer du bist oder was du im Internet machst. Das ist besonders wertvoll, wenn du in einem Land lebst, wo das Internet streng überwacht wird, oder wenn du dich einfach gegen die Sammelwut von Daten durch Unternehmen wehren willst.

Noch ein Pluspunkt ist der Zugang zu sogenannten .onion-Seiten, die nur über das Tor-Netzwerk erreichbar sind. Diese Seiten können Informationen bieten, die sonst schwer zu finden sind, und bieten einen sicheren Raum für sensible Kommunikation. Tor wird auch häufig von Journalisten und Aktivisten genutzt, um sensitive Informationen zu teilen, ohne Angst vor Repressalien haben zu müssen.

Jedoch bringt Tor auch Nachteile mit sich. Da deine Daten durch mehrere Knotenpunkte umgeleitet werden, kann das Surfen deutlich langsamer sein. Manche Webseiten blockieren auch Besucher, die über das Tor-Netzwerk auf sie zugreifen, weil sie oftmals mit böswilligen Aktivitäten in Verbindung gebracht werden. Du könntest also Schwierigkeiten haben, einige Seiten zu erreichen.

Zusätzlich bietet Tor keinen vollständigen Schutz vor Überwachung. Sichere Passwörter und vorsichtiges Verhalten im Netz sind immer noch notwendig. Wenn du Dateien herunterlädst oder unverschlüsselte Dienste nutzt, könnten diese Aktivitäten immer noch verfolgt werden, insbesondere vom Exit-Node aus.

Tor ist ein mächtiges Werkzeug für deinen Datenschutz, aber wie bei allem anderen, solltest du dich nicht blind darauf verlassen. Es ist wichtig, alle Vor- und Nachteile zu kennen und zusätzliche Sicherheitsmaßnahmen zu ergreifen, um deine Online-Präsenz so sicher wie möglich zu gestalten.

Sicherheit und Datenschutz mit Tor

Tor ist ein starkes Tool, wenn es um den Schutz deiner Online-Identität geht. Deine Daten werden verschlüsselt und durch ein Netzwerk von Servern geschickt, sodass es für Außenstehende schwer ist, deine Aktivitäten zu überwachen oder zurückzuverfolgen. Dadurch bekommst du ein hohes Maß an Anonymität im Internet.

Aber Tor löst nicht alle Sicherheitsprobleme. Es kann zwar verbergen, woher du kommst, aber nicht unbedingt wohin deine Daten gehen. Deswegen ist es wichtig, dass du zusätzliche Vorsichtsmaßnahmen triffst. Zum Beispiel solltest du darauf achten, keine persönlichen Informationen auf unsicheren oder fragwürdigen Webseiten einzugeben und keine unverschlüsselten Verbindungen zu nutzen, bei denen deine Daten abgefangen werden könnten.

Auch gegen Malware oder Viren bietet Tor keinen vollständigen Schutz. Dein Computer kann nach wie vor infiziert werden, wenn du unsichere Dateien herunterlädst oder auf gefährliche Links klickst. Deshalb solltest du neben Tor auch Antivirensoftware nutzen und deine Software stets aktuell halten.

Für den Datenschutz ist Tor vor allem deshalb nützlich, weil es hilft, sich gegen das Tracking durch Werbenetzwerke zur Wehr zu setzen. Deine Surf-Gewohnheiten bleiben privat, was verhindert, dass personalisierte Werbung auf dich zugeschnitten wird.

Um deine Sicherheit mit Tor zu maximieren, solltest du im Tor Browser keine Erweiterungen installieren, denn diese könnten Schwachstellen einführen. Außerdem ist es ratsam, den Browser in seiner Standardkonfiguration zu verwenden, um die gemeinsamen Sicherheitsmerkmale aller Tor-Nutzer zu erhalten und damit weniger auffällig zu sein.

Mit der richtigen Handhabung und ergänzenden Sicherheitsmaßnahmen trägt Tor erheblich zu deinem Schutz bei, sowohl im Sinne der Privatsphäre als auch im Schutz vor Datensammlungen und Überwachung.

Tor und Anonymität im Internet

In der digitalen Welt bist du oft mehr sichtbar, als dir vielleicht lieb ist. Jeder Klick, jede gesuchte Information und jede Website-Eingabe können Spuren hinterlassen. Genau hier setzt Tor an. Das Netzwerk wurde entwickelt, um dir das zu geben, was im echten Leben selbstverständlich ist: die Möglichkeit, unbeobachtet zu bleiben.

Beim Surfen im Internet ohne Tor können Webseitenbetreiber, Internetanbieter und sogar Regierungen verfolgen, was du online machst. Benutzt du aber Tor, wird dein Internetverkehr über mehrere Server umgeleitet, die auf der ganzen Welt verteilt sind. Durch diese Umleitungen weiß jede Webseite, mit der du interagierst, nur, dass jemand über das Tor-Netzwerk zugreift, nicht jedoch, dass du es bist. Deine IP-Adresse, die man sich wie deine digitale Hausnummer vorstellen kann, bleibt verborgen.

Wichtig zu verstehen ist, dass Tor zwar ein starkes Level an Anonymität bietet, aber keine komplette Unsichtbarkeit. Manche Online-Aktivitäten können, wenn sie nicht sorgfältig durchgeführt werden, immer noch Rückschlüsse auf dich zulassen. Deshalb ist es klug, neben Tor weitere Datenschutzpraktiken zu nutzen, wie verschlüsselte Nachrichtendienste oder das Vermeiden von persönlichen Informationen in Online-Formularen.

Dennoch gibt dir Tor eine deutlich stärkere Kontrolle über deine Online-Privatsphäre. Es ist ein wichtiges Werkzeug für alle, die nicht möchten, dass ihre Online-Schritte verfolgt werden, von politischen Aktivisten und Journalisten bis hin zu Menschen wie dir, die einfach nur sicher und unerkannt im Internet unterwegs sein möchten. Tor ist deine Möglichkeit, einen großen Schritt in Richtung mehr Anonymität und Kontrolle im Internet zu gehen.

Tor für den alltäglichen Gebrauch

Vielleicht denkst du, dass Tor nur etwas für Computerexperten oder Menschen ist, die geheime Informationen austauschen müssen. Doch Tor kann auch für dich im Alltag nützlich sein. Es hilft dir, dich vor neugierigen Blicken im Internet zu schützen und deine persönlichen Informationen sicher zu halten.

Beim Surfen im Netz hinterlässt du ohne es zu merken Informationen, die von anderen gesammelt werden können. Mit Tor wird dein Online-Verkehr durch viele verschiedene Server umgeleitet, was es für andere schwierig macht, diese Informationen zu sammeln. So behältst du die Kontrolle darüber, was du über dich preisgibst.

Dank Tor kannst du anonym recherchieren, z.B. wenn du nach Informationen für die Schule suchst oder dich über sensible Themen informierst. Auch beim Online-Shopping oder Lesen von Nachrichten bietet dir Tor eine zusätzliche Schutzschicht, indem es verhindert, dass dein Verhalten von Werbeunternehmen analysiert wird.

Denk daran, dass Tor die Webseiten, die du besuchst, verlangsamen kann, weil deine Verbindung umgeleitet wird. Manchmal verlangen Seiten auch zusätzliche Schritte, wie das Eingeben von Captchas, wenn sie merken, dass du Tor benutzt. Das ist der Preis für mehr Datenschutz im Netz.

Obwohl Tor eine starke Datenschutzmaßnahme ist, solltest du weiterhin kritisch mit deinen persönlichen Daten umgehen. Vermeide es, auf unbekannten Seiten persönliche Informationen anzugeben, und sei weiterhin vorsichtig bei Downloads und E-Mails von unbekannten Absendern.

Tor ist also nicht nur etwas für geheime Missionen – es ist ein praktisches Tool, das deine Privatsphäre im alltäglichen Surfen bewahrt. Mit ihm entscheidest du selbst, welchen digitalen Fußabdruck du hinterlassen möchtest.

Aktuelle Entwicklungen und Herausforderungen bei Tor

Tor entwickelt sich ständig weiter, um der wachsenden Zahl von Online-Bedrohungen einen Schritt voraus zu bleiben. Die Entwickler arbeiten kontinuierlich an Verbesserungen, um die Anonymität und Sicherheit der Nutzer zu stärken. Dazu gehören Updates, die die Geschwindigkeit des Tor-Netzwerks erhöhen und es noch schwieriger machen, die Nutzer zu überwachen oder zu blockieren.

Eine große Herausforderung für Tor ist allerdings der Kampf gegen staatliche Organisationen und Internetanbieter, die versuchen, den Zugang zu blockieren oder die Nutzeraktivität zu enttarnen. In einigen Ländern wird der Tor-Zugang stark eingeschränkt oder ist sogar illegal. Das Tor-Projekt muss daher ständig neue Wege finden, um diese Blockaden zu umgehen.

Ein weiteres Problem sind Websites, die Maßnahmen ergreifen, um Tor-Nutzer zu erkennen und den Zugriff auf ihre Dienste zu verweigern. Dies basiert oft auf der Annahme, dass Tor-Nutzer etwas zu verbergen haben, obwohl viele Personen Tor einfach nur zur Wahrung ihrer Privatsphäre nutzen. Das Tor-Projekt arbeitet daran, den Nutzern Wege zur Verfügung zu stellen, solche Hindernisse zu überwinden, ohne die Anonymität zu beeinträchtigen.

Schlussendlich gibt es auch immer wieder technische Schwachstellen im Tor-Netzwerk selbst, die ausgenutzt werden könnten. Sicherheitsexperten und die Tor-Gemeinschaft sind ständig dabei, diese Schwachstellen zu identifizieren und zu beheben, um das Netzwerk sicher zu halten.

Trotz dieser Herausforderungen bleibt Tor eine wertvolle Ressource für alle, die ihre Online-Anonymität schützen möchten. Das Bewusstsein für die Grenzen von Tor und der verantwortungsvolle Umgang mit dem Tool sind essenziell, um seine Vorteile voll auszuschöpfen und gleichzeitig sicher zu bleiben.